AMD.POWER

مدیر بازنشسته

اشاره :

نگاهي به QPI؛ گذرگاه جديد اينتل و مقايسه آن با FSB و HyperTrasort

دو شركت اينتل و AMD در طي چند سال گذشته با تغيير در معماري، فركانس، ميزان كش و تعداد هسته، پردازندههاي مختلفي معرفي كردهاند. اگر به مشخصات اين محصولات كمي توجه كنيد قطعاً متوجه خواهيد شد كه يكي از مواردي كه معمولاً در معرفي يك محصول جديد تغيير پيدا كرده، فركانس و معماري گذرگاه اصلي سيستم بوده است.

همانطور كه ميدانيد اين گذرگاه بطور معمول پردازنده را به چيپست پل شمالي متصل ميكند و دادهها را به پردازنده و يا از پردازنده به پل شمالي منتقل ميكند.

دو شركت اينتل وAMD در طي چند سال گذشته با تغيير در گذرگاه پردازنده (گذرگاه اصلي سيستم) هر چند وقت يكبار محصولات جديدي معرفي كردهاند. بطور كلي گذرگاه پردازندههاي شركت اينتل تغييرات بيشتري را نسبت به گذرگاه پردازندههاي رقيبش داشته هر چند كه اين تغييرات جزئي بودند. در ابتدا معماري گذرگاه پردازنده در محصولات هر دو شركت يكسان بود اما با معرفي پردازندهها و معماريهاي جديدتر اين گذرگاه نيز دستخوش تغييراتي شد.

در اين مقاله قصد داريم به بررسي انواع گذرگاههاي مورد استفاده در پردازندهها بپردازيم و آنها را از نظر معماري با يكديگر مقايسه كنيم.

FSB؛ گذرگاه سنتي

"گذرگاه جلوي سيستم" يا Front Side Bus كه به اختصار FSB ناميده ميشود پردازنده را به چيپست پل شمالي متصل ميكند. اين گذرگاه در پردازندههاي Pentium 4 و Core 2 شركت اينتل و كليه پردازندههاي مبتني بر سوكت 462 شركت AMD نظير Athlon XP و ... مورد استفاده قرار گرفته است. FSB در پردازندههاي هر دو شركت اينتل و AMD داراي عرض باس 64 بيت است يا به عبارت سادهتر، از اين باس بطور همزمان 64 بيت داده عبور ميكند. اما فركانس و تعداد دفعات انتقال اطلاعات در آن براي پردازندههاي اين دو شركت متفاوت است.

FSB در كليه پردازندههايAMD مبتني بر سوكت 462 ، در هر سيكل دو مرتبه عمليات انتقال اطلاعات را انجام ميدهند. بنابراين در اين سري از پردازندهها حداكثر نرخ انتقال اطلاعات FSB از طريق فرمول زير محاسبه ميشود:

8 / (فركانس FSB) × 2 * (بيت 64) = حداكثر نرخ انتقال اطلاعات

ه عنوان مثال فركانس FSB در پردازندههاي Sempron K7 شركت AMD معادل 200 مگاهرتز است كه ميتواند حداكثر 2700 مگابايت داده در ثانيه انتقال دهد. همانطور كه در جدول بالا مشاهده است بالاترين مدل پردازنده در اين سري داراي فركانس گذرگاه 200 مگاهرتز است كه قادر به انتقال حداكثر 3200 مگابايت در ثانيه ميباشد.

اما FSB پردازندههاي شركت اينتل در هر سيكل 4 مرتبه عمليات انتقال اطلاعات را انجام ميدهند. اولين پردازنده پنتيوم 4 داراي فركانس گذرگاه 100 مگاهرتز بود و ميتوانست حداكثر 3200 مگابايت در ثانيه انتقال دهد. در حقيقت اينتل با استفاده از تكنولوژي QDR توانست فركانس گذرگاه پردازندههاي خود را كاهش دهد و در عين حال به نرخ انتقال اطلاعاتي معادل با پردازندههاي رقيبش برسد (پردازندههاي AMD براي رسيدن به پهناي باند 3200 مگابايت بر ثانيه نياز به 200 مگاهرتز فركانس داشتند). اين موضوع سبب شد تا ميزان نويز در گذرگاه پردازندههاي اينتل كاهش پيدا كند و اينتل بتواند محصولاتي با حداكثر نرخ انتقال اطلاعات بالاتري معرفي كند.

نكتهايي كه در مورد FSB بايد به آن توجه كرد مربوط به فركانس FSB است.

در اكثريت رسانهها فركانس FSB پردازندههاي شركت اينتل و AMD از ضرب فركانس در تعداد دفعات انتقال مشخص شده است. به عنوان مثال در اكثريت وب سايتها و نشريات مشاهده خواهيد كرد كه فركانس FSB براي پردازندههاي Sempron شركت AMD برابر با 333 مگاهرتز درج شده درحاليكه فركانس FSB پردازندههاي Sempron 166 مگاهرتز است. بطور كلي براي گذرگاه FSB اين طور مرسوم شده كه مقادير MT/s را به عنوان فركانس در نظر ميگيرند.

اما در مورد معماري FSB بايد به بررسي چند نكته بپردازيم:

همانطور كه ميدانيد زمانيكه گفته ميشود يك گذرگاه داراي عرض باس 64 بيت است يعني در آن گذرگاه بطور همزمان 64 بيت از دادهها انتقال پيدا ميكند. انتقال 64 بيت از دادهها بطور همزمان مستلزم 64 مسير براي انتقال دادهها است. علاوه بر اين 64 مسير، نياز به تعدادي مسير ديگر براي فرمانهاي كنترل و آدرس است. بنابراين براي اتصال يك پردازنده به پل شمالي از طريق FSB تقريباً به 150 مسير نياز است. قرار دادن اين مسيرها در كنار يكديگر موجب ميشود تا طراحي مادربوردها بسيار دشوار شود. علاوه بر اين با توجه به اينكه انتقال اطلاعات در گذرگاه FSB بطور موازي انجام ميگيرد به سختي ميتوان فركانس را در اين گذرگاه افزايش داد زيرا افزايش فركانس موجب ايجاد نويز و اختلال در انتقال دادهها ميشود. به همين دليل هم هست که در جدول 2 حداکثر ميزان فركانس براي گذرگاه FSB پردازندههاي اينتل 400 مگاهرتز است.

مسئله ديگري كه بايد به آن توجه كرد نحوه انتقال اطلاعات است.

در معماري FSB از يك باس خارجي واحد استفاده ميشود. در اين باس براي ارسال و دريافت اطلاعات نميتوان دادههاي مربوط به ارسال و دريافت را بطور همزمان انتقال داد به عبارت ديگر دادهها، همزمان تنها در يك جهت انتقال پيدا ميكنند. با توجه به مشكلات ذكر شده، شركت AMD در پردازندههاي مبتني بر معماري AMD64 از گذرگاه FSB استفاده نكرد و با توجه به تغيير در معماري پردازندههايش، معماري گذرگاه اصلي سيستم را نيز تغيير داد.

HyperTransport؛ نوآوري AMD

پردازندههاي مبتني بر معماري AMD64 همانند

Athlon64، Athlon64 X2، Athlon64 FX، Opteron، Sempron ، Phenom

و Phenom 2 دو باس خارجي دارند. يكي از اين باسها براي اتصال بين پردازنده و حافظه استفاده ميشود كه بطور خلاصه باس حافظه ناميده ميشود. باس ديگر رابط بين پردازنده و ديگر اجزاي كامپيوتر بواسطه چيپست مادربورد است كه HyperTransport ناميده ميشود.

باس HyperTransport توسط كنسرسيومي شامل چند كمپاني نظير

AMD، nVIDIA وApple معرفي شد. بطوركلي اين باس براي كاربردهاي مختلفي ميتواند مورد استفاده قرار گيرد و منحصراً مختص به پردازندههاي شركت AMD نيست. تا كنون اين باس در سه نسخه مختلف عرضه شده كه ميتوان آنها را در فركانس و عرض باسهاي مختلفي پيكرهبندي كرد. در ادامه مقاله به بررسي هر يك از اين نسخهها خواهيم پرداخت.

شكل 1 نحوه ارتباط پردازنده با ديگر اجزا سيستم را در پردازندههاي مبتني بر معماري AMD64 نمايش ميدهد.

در اين شكل "Bridge" در حقيقت چيپست مادربورد است و بستگي به اين چيپست، مادربورد ميتواند يك و يا دو چيپست داشته باشد. در محصولات دو چيپستي همه وسايل جانبي شامل هاردديسكها، كارتهاي توسعه، USB، Firewire و ... به چيپست دوم متصل ميشوند (چيپست دوم پل جنوبي ناميده ميشود . در حاليكه در محصولات تك چيپستي همه چيزها به تك چيپست متصل ميشود.

ردازندههاي سرور شركت AMD نظير Opteron ( بستگي به مدلشان) ميتوانند 1، 2 و يا 3 باس HyperTransport داشته باشند. اين باسها براي ارتباط چندين پردازنده با يكديگر استفاده ميشوند و اجازه ميدهند تا آنها با يكديگر صحبت كنند. بطور مثال سرورهاي كه مادربوردشان از بيش از يك پردازنده پشتيباني ميكند داراي 2 يا 3 باس HyperTransport هستند. اما از آنجاييكه سيستمهاي خانگي و كامپيوترهاي همراه تنها از يك پردازنده استفاده ميكنند بنابراين داراي تنها يك باس HyperTransport هستند.

HyperTransport علاوه بر جدا كردن مسيرهاي داده مربوط به حافظه و I/O شامل چندين برتري ديگر نيز ميشود.

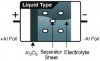

اين باس براي عمليات فرستادن دادهها به پردازنده و دريافت دادهها از پردازنده مسيرهاي مجزايي را فراهم ميكند و بنابراين به پردازنده اجازه ميدهد تا دادههاي مربوط به I/O را بطور همزمان ارسال و دريافت كند (شكل 2). HT يك گذرگاه سريال است و براي انتقال اطلاعات از روش سيگنالينگ تفاضلي (Differential Signaling ) استفاده ميكند. قبل از آنكه بررسي نسخههاي مختلف HT بپردازيم اجازه دهيد در مورد سيگنالينگ تفاضلي صحبت كنيم.

سيگنالينگ تفاضلي

همانطور که اشاره شد افزايش فركانس موجب ايجاد نويز در گذرگاهها و مسيرهاي انتقال داده ميشود. گذرگاههايي كه از روش سيگنالينگ تفاضلي استفاده ميكنند براي حدف نويز ناشي از ميدانهاي مغناطيسي از روشي به نام Cancellation (حذف) استفاده ميكنند. همانطور كه ميدانيد زمانيكه در يك سيم جريان الكتريكي جاري ميشود در اطراف آن ميدانهاي مغناطيسي ايجاد ميشود. اگر اين ميدانهاي مغناطيسي به اندازه كافي قوي باشند روي سيمهاي مجاور خود اختلال ايجاد ميكنند و به دادههاي كه از درون آنها انتقال پيدا ميكند، صدمه ميزنند. اين مشكل مكالمه متداخل يا CrossTalk ناميده ميشود.

در روش Cancellation براي حذف اين ميدانهاي مغناطيسي هر سيگنال دو مرتبه انتقال داده ميشود. در اين روش يك سيگنال مشابه با سيگنال اصلي اما با ولتاژ منفي براي گيرنده ارسال ميشود (شكل 3). بنابراين زمانيكه گيرنده اين دو سيگنال يكسان اما با دو ولتاژ قرينه را دريافت ميكند آنها را با يكديگر مقايسه ميكند. تفاوت بين اين دو سيگنال، نويز است و بنابراين گيرنده به سادگي ميتواند ميزان نويز را تشخيص دهد و آن را حذف كند. در شكل 3، +TD سيگنال اصلي انتقال داده و –TD همان سيگنال اما با ولتاژ منفي است.

نسخههاي مختلف HT

از زمان ارائه اولين نسخه HT، اين روش دستخوش تغييراتي شده است و تا کنون سه نسخه از آن عرضه شده که در ادامه به هر يک از آنها بطور مختصر خواهيم پرداخت.

نسخه HyperTransport 1.x

كليه پردازندههاي مبتني بر سوكت 754 و پردازندههاي Sempron مبتني بر سوكت AM2 از HyperTransport نسخه 1 (HT1) استفاده ميكنند. پردازندههاي Athlon64 مبتني بر سوكت AM2 از نسخه 2 (HT2) و پردازندههاي Phenom (سوكت AM2+) نيز از نسخه 3 (HT3) پشتيباني ميكنند. AMD در گذرگاه كليه پردازندههايش از مسيرهاي 16 بيتي استفاده كرده، اگرچه باس HT اجازه استفاده از مسيرهاي 32 بيتي را نيز فراهم ميكند.

نسخههاي مختلف HT

از زمان ارائه اولين نسخه HT، اين روش دستخوش تغييراتي شده است و تا کنون سه نسخه از آن عرضه شده که در ادامه به هر يک از آنها بطور مختصر خواهيم پرداخت.

نسخه HyperTransport 1.x

كليه پردازندههاي مبتني بر سوكت 754 و پردازندههاي Sempron مبتني بر سوكت AM2 از HyperTransport نسخه 1 (HT1) استفاده ميكنند. پردازندههاي Athlon64 مبتني بر سوكت AM2 از نسخه 2 (HT2) و پردازندههاي Phenom (سوكت AM2+) نيز از نسخه 3 (HT3) پشتيباني ميكنند. AMD در گذرگاه كليه پردازندههايش از مسيرهاي 16 بيتي استفاده كرده، اگرچه باس HT اجازه استفاده از مسيرهاي 32 بيتي را نيز فراهم ميكند. در جدول 3 فركانس و حداكثر نرخ انتقال اطلاعات HyperTransport 1.x (در صورتيكه از مسيرهاي 16 بيتي استفاده شود) مشخص شده است.

شركت AMD از سال 2003 ميلادي و دقيقاً زمانيكه براي اولين بار پردازندههاي آتلون 64 را معرفي كرد، كنترلر حافظه را درون پردازندههايش قرار داد. همه پردازندههاي رايج شركت AMD داراي كنترلر حافظه مجتمع هستند و همانطور كه گفته شد براي ارتباط با وسايل ديگر از باس HyperTransport استفاده ميكنند. به هرحال QPI و HT هدف يكساني دارند و عملكرد آنها خيلي مشابه با يكديگر است، اگرچه آنها با يكديگر سازگار نيستند.

از نقطه نظر فني QPI و HT باس به حساب نميآيند زيرا آنها يك اتصال نقطه به نقطه (Point-to-Point) هستند. بطور كلي باس مجموعهي از سيمها است كه اجازه ميدهد چندين قطعه همزمان به آن متصل شود در حاليكه يك اتصال نقطه به نقطه مسيري است كه تنها دو وسيله به آن متصل ميشود و با يكديگر ارتباط برقرار ميكنند. بهرحال اگرچه از نظر فني اشتباه است كه اين اتصالات را باس بناميم اما ما براي درك بهتر مطلب در اين مقاله اين اتصالات را باس ناميدهايم.

اكنون اجازه دهيد تا نحوه عملكرد QPI را شرح دهيم.

همانطور كه در شكل 6 مشخص است QPI مشابه با HT داراي دو مسير مجزا براي ارتباط بين چيپست و پردازنده است. اين موضوع موجب ميشود تا پردازنده همزمان قادر به ارسال و دريافت اطلاعات باشد. در معماري سنتي اينتل يعني FSB تنها يك باس خارجي وجود دارد و از آنجايي كه اين باس براي هر دو عمليات ارسال و دريافت اطلاعات مورد استفاده قرار ميگيرد بنابراين عمليات ارسال و دريافت اطلاعات بطور همزمان نميتوانند انجام شوند.

قبل از آنكه به بررسي نحوه عملكرد QPI بپردازيم، اجازه دهيد توضيح مختصري در مورد نسل بعدي چيپستهاي اينتل كه از QPI پشتيباني ميكنند، ارايه كنيم.

از آنجايي كه كنترل كننده حافظه درون پردازندهمجتمع شده است چيپست پل شمالي ( MCH يا همان Memory Controller Hub ) فضاي خالي زيادي بدست آورده است. بنابراين شركت اينتل توانسته دو چيپست پل شمالي و جنوبي را در يكديگر ادغام كند. از آنجاييكه كنترلر حافظه از چيپست پل شمالي حذف شده اينتل مجبور به تغيير نام تك چيپست خود شده است. اينتل اين چيپست را I/O Hub نامگذاري كرده كه به اختصار IOH ناميده ميشود.

چگونه كار ميكند؟

هر يك از مسيرها 20 بيت در هر سيكل انتقال ميدهد. از اين 20 بيت 16 بيت براي انتقال دادهها استفاده ميشود و 4 بيت باقيمانده براي كد اصلاح است كه

(CRC (Cyclical Redundancy Check ناميده ميشود و اجازه ميدهد تا دريافت كننده اطلاعات دريافت شده را بررسي كند و از وضعيت سلامت و بيعيب بودن آن اطمينان پيدا كند.

اولين نسخه QPI با فركانس 3.2 گيگاهرتز عمل ميكند و در هر سيكل دو مرتبه عمليات انتقال اطلاعات را انجام ميدهد. به عبارت ديگر QPI براي انتقال اطلاعات از تكنولوژي DDR استفاده ميكند و اطلاعات را در لبههاي بالا رونده و پايين رونده هر سيكل انتقال ميدهد. با توجه به اين موضوع ميتوان گفت فركانس

QPI 6.4 گيگاهرتز است. اما اينتل براي درك بهتر مفاهيم از عبارت

(GT/s (Gigabyte Transfer per Second استفاده ميكند و در اكثر بخشهاي وب سايت اين شركت درج شده كه QPI گذرگاهي با نرخ انتقال 6.4 GT/s است. از آنجايي كه در هر سيكل 16 بيت از اطلاعات انتقال پيدا ميكند، حداكثر نرخ انتقال اطلاعات تئوري در هر مسير 12.8 گيگابايت در ثانيه است

(12.8 گيگابايت در ثانيه = 8 (جهت تبديل بيت به بايت) / 6.4 گيگاهرتز × 16 بيت).

اگر در برخي از نشريات و وب سايتها مشاهده كرديد كه نرخ انتقال اطلاعات QPI برابر با 25.6 گيگابايت بر ثانيه درج شده تعجب نكنيد زيرا از آنجاييكه QPI براي ارسال و دريافت اطلاعات از دو مسير مجزا استفاده ميكند بنابراين برخي ميزان نرخ انتقال اطلاعات را براي اين باس در عدد 2 ضرب ميكنند.

در مقايسه با FSB ، روش QPI در هر سيكل اطلاعات كمتري را انتقال ميدهد اما در فركانس بالاتر عمل ميكند. سريعترين فركانس FSB در پردازندههاي اينتل اكنون 1600 مگاهرتز است كه تنها مدل Core 2 Extreme QX9770 داراي چنين فركانس FSB است. اين FSB در حقيقت داراي فركانس 400 مگاهرتز است ولي با توجه به اينكه در هر سيكل 4 بار عمليات انتقال اطلاعات انجام ميگيرد به آن يك گذرگاه 1600 مگاهرتزي گفته ميشود (البته به اين نكته توجه داشته باشيد كه اكثر پردازندهاي رايج اينتل اينروزها داراي فركانس FSB 1066 و 1333 مگاهرتز هستند). حداكثر نرخ انتقال اطلاعات براي FSB 1600 مگاهرتزي معادل 12.8 گيگابايت در ثانيه است يعني دقيقاً معادل QPI.

پس تفاوت QPI با FSB در چيست؟

QPI گذرگاهي با فركانس 3200 مگاهرتز (8 برابر سريعتر از FSB 1600 مگاهرتزي) است كه در هر سيكل 2 مرتبه عمليات انتقال اطلاعات را انجام ميدهد. اگر به فرمول مربوط به محاسبه حداكثر نرخ انتقال اطلاعات در چند خط بالاتر بالا دقت كنيد متوجه ميشويد كه فركانس گذرگاه معادل 6400 مگاهرتز (6.4 گيگاهرتز) درج شده است. از طرف ديگر همانطور كه گفتيم QPI قادر است اطلاعات مربوط به خواندن و نوشتن را در دو مسير مجزا انتقال دهد كه هر مسير داراي پهناي باندي برابر با 12.8 گيگابايت در ثانيه است در حاليكه گذرگاه FSB 1600 مگاهرتزي كنوني اينتل همين ميزان پهناي باند را براي هر دو عمليات خواندن و نوشتن فراهم ميكند. علاوه بر اين حجم اطلاعاتي كه بايد در FSB انتقال پيدا كند بيشتر از QPI است زيرا در FSB بايد دادههاي مربوط به I/O و حافظه انتقال پيدا ميكند اما در QPI با توجه به اينكه كنترل كننده حافظه در پردازنده مجتمع شده تنها اطلاعات مربوط به I/O انتقال پيدا ميكند. بنابراين با توجه به اين موضوع QPI كمتر مشغول خواهد شد و پهناي باند قابل دسترس بيشتري خواهد داشت.

QPI همچنين از HT نيز سريعتر خواهد بود. حداكثر نرخ انتقال اطلاعات در تكنولوژي HT برابر 10.4 گيگابايت بر ثانيه است (2.4 گيگابايت كمتر از QPI). بنابراين باس خارجي پردازندههاي سري Core i7 شركت اينتل 23 درصد سريعتر از پردازندههاي سري Phenom شركت AMD است. اگرچه ديگر پردازندههاي شركت AMD نظير Athlon64 و Athlon64 X2 از يك نرخ انتقال پايينتر استفاده ميكنند. آنها از باس خارجي با حداكثر نرخ انتقال اطلاعات 4 گيگابايت در ثانيه استفاده مي كنند كه

QPI 220 درصد سريعتر از آنهاست.

اكنون اجازه دهيد در مورد نحوه انتقال اطلاعات در QPI صحبت كنيم.

روش انتقال اطلاعات در QPI همانند HT بصورت سيگنالينگ تفاضلي است. بنابراين براي انتقال هر بيت داده نياز به يك زوج سيم است، به شكل 3 توجه كنيد. QPI در كل از 84 سيم استفاده ميكند (84 سيم براي هر دو مسير) كه تقريباً نصف تعداد سيمهاي است كه در FSB پردازندههاي رايج اينتل استفاده ميشود (150 سيم). بنابراين سومين مزيت QPI نسبت به FSB استفاده از تعداد سيمهاي كمتر است. اين موضوع موجب ميشود تا هزينههاي ساخت براي توليدكنندگان مادربوردها كاهش پيدا كند و از طرف ديگر نيز طراحي مادربوردها سادهتر ميشود.

QPI از يك معماري لايهبندي استفاده ميكند (شبيه به معماري شبكههاي كامپيوتري) كه شامل 4 لايه فيزيكي (Physical)، رابط (Link)، مسيريابي (Routing) و پروتكل (Protocol) است.

نقل از نشريه رايانه خبر و همكاري بي دريغ اين نشريه

نگاهي به QPI؛ گذرگاه جديد اينتل و مقايسه آن با FSB و HyperTrasort

دو شركت اينتل و AMD در طي چند سال گذشته با تغيير در معماري، فركانس، ميزان كش و تعداد هسته، پردازندههاي مختلفي معرفي كردهاند. اگر به مشخصات اين محصولات كمي توجه كنيد قطعاً متوجه خواهيد شد كه يكي از مواردي كه معمولاً در معرفي يك محصول جديد تغيير پيدا كرده، فركانس و معماري گذرگاه اصلي سيستم بوده است.

همانطور كه ميدانيد اين گذرگاه بطور معمول پردازنده را به چيپست پل شمالي متصل ميكند و دادهها را به پردازنده و يا از پردازنده به پل شمالي منتقل ميكند.

دو شركت اينتل وAMD در طي چند سال گذشته با تغيير در گذرگاه پردازنده (گذرگاه اصلي سيستم) هر چند وقت يكبار محصولات جديدي معرفي كردهاند. بطور كلي گذرگاه پردازندههاي شركت اينتل تغييرات بيشتري را نسبت به گذرگاه پردازندههاي رقيبش داشته هر چند كه اين تغييرات جزئي بودند. در ابتدا معماري گذرگاه پردازنده در محصولات هر دو شركت يكسان بود اما با معرفي پردازندهها و معماريهاي جديدتر اين گذرگاه نيز دستخوش تغييراتي شد.

در اين مقاله قصد داريم به بررسي انواع گذرگاههاي مورد استفاده در پردازندهها بپردازيم و آنها را از نظر معماري با يكديگر مقايسه كنيم.

FSB؛ گذرگاه سنتي

"گذرگاه جلوي سيستم" يا Front Side Bus كه به اختصار FSB ناميده ميشود پردازنده را به چيپست پل شمالي متصل ميكند. اين گذرگاه در پردازندههاي Pentium 4 و Core 2 شركت اينتل و كليه پردازندههاي مبتني بر سوكت 462 شركت AMD نظير Athlon XP و ... مورد استفاده قرار گرفته است. FSB در پردازندههاي هر دو شركت اينتل و AMD داراي عرض باس 64 بيت است يا به عبارت سادهتر، از اين باس بطور همزمان 64 بيت داده عبور ميكند. اما فركانس و تعداد دفعات انتقال اطلاعات در آن براي پردازندههاي اين دو شركت متفاوت است.

FSB در كليه پردازندههايAMD مبتني بر سوكت 462 ، در هر سيكل دو مرتبه عمليات انتقال اطلاعات را انجام ميدهند. بنابراين در اين سري از پردازندهها حداكثر نرخ انتقال اطلاعات FSB از طريق فرمول زير محاسبه ميشود:

8 / (فركانس FSB) × 2 * (بيت 64) = حداكثر نرخ انتقال اطلاعات

ه عنوان مثال فركانس FSB در پردازندههاي Sempron K7 شركت AMD معادل 200 مگاهرتز است كه ميتواند حداكثر 2700 مگابايت داده در ثانيه انتقال دهد. همانطور كه در جدول بالا مشاهده است بالاترين مدل پردازنده در اين سري داراي فركانس گذرگاه 200 مگاهرتز است كه قادر به انتقال حداكثر 3200 مگابايت در ثانيه ميباشد.

اما FSB پردازندههاي شركت اينتل در هر سيكل 4 مرتبه عمليات انتقال اطلاعات را انجام ميدهند. اولين پردازنده پنتيوم 4 داراي فركانس گذرگاه 100 مگاهرتز بود و ميتوانست حداكثر 3200 مگابايت در ثانيه انتقال دهد. در حقيقت اينتل با استفاده از تكنولوژي QDR توانست فركانس گذرگاه پردازندههاي خود را كاهش دهد و در عين حال به نرخ انتقال اطلاعاتي معادل با پردازندههاي رقيبش برسد (پردازندههاي AMD براي رسيدن به پهناي باند 3200 مگابايت بر ثانيه نياز به 200 مگاهرتز فركانس داشتند). اين موضوع سبب شد تا ميزان نويز در گذرگاه پردازندههاي اينتل كاهش پيدا كند و اينتل بتواند محصولاتي با حداكثر نرخ انتقال اطلاعات بالاتري معرفي كند.

نكتهايي كه در مورد FSB بايد به آن توجه كرد مربوط به فركانس FSB است.

در اكثريت رسانهها فركانس FSB پردازندههاي شركت اينتل و AMD از ضرب فركانس در تعداد دفعات انتقال مشخص شده است. به عنوان مثال در اكثريت وب سايتها و نشريات مشاهده خواهيد كرد كه فركانس FSB براي پردازندههاي Sempron شركت AMD برابر با 333 مگاهرتز درج شده درحاليكه فركانس FSB پردازندههاي Sempron 166 مگاهرتز است. بطور كلي براي گذرگاه FSB اين طور مرسوم شده كه مقادير MT/s را به عنوان فركانس در نظر ميگيرند.

اما در مورد معماري FSB بايد به بررسي چند نكته بپردازيم:

همانطور كه ميدانيد زمانيكه گفته ميشود يك گذرگاه داراي عرض باس 64 بيت است يعني در آن گذرگاه بطور همزمان 64 بيت از دادهها انتقال پيدا ميكند. انتقال 64 بيت از دادهها بطور همزمان مستلزم 64 مسير براي انتقال دادهها است. علاوه بر اين 64 مسير، نياز به تعدادي مسير ديگر براي فرمانهاي كنترل و آدرس است. بنابراين براي اتصال يك پردازنده به پل شمالي از طريق FSB تقريباً به 150 مسير نياز است. قرار دادن اين مسيرها در كنار يكديگر موجب ميشود تا طراحي مادربوردها بسيار دشوار شود. علاوه بر اين با توجه به اينكه انتقال اطلاعات در گذرگاه FSB بطور موازي انجام ميگيرد به سختي ميتوان فركانس را در اين گذرگاه افزايش داد زيرا افزايش فركانس موجب ايجاد نويز و اختلال در انتقال دادهها ميشود. به همين دليل هم هست که در جدول 2 حداکثر ميزان فركانس براي گذرگاه FSB پردازندههاي اينتل 400 مگاهرتز است.

مسئله ديگري كه بايد به آن توجه كرد نحوه انتقال اطلاعات است.

در معماري FSB از يك باس خارجي واحد استفاده ميشود. در اين باس براي ارسال و دريافت اطلاعات نميتوان دادههاي مربوط به ارسال و دريافت را بطور همزمان انتقال داد به عبارت ديگر دادهها، همزمان تنها در يك جهت انتقال پيدا ميكنند. با توجه به مشكلات ذكر شده، شركت AMD در پردازندههاي مبتني بر معماري AMD64 از گذرگاه FSB استفاده نكرد و با توجه به تغيير در معماري پردازندههايش، معماري گذرگاه اصلي سيستم را نيز تغيير داد.

HyperTransport؛ نوآوري AMD

پردازندههاي مبتني بر معماري AMD64 همانند

Athlon64، Athlon64 X2، Athlon64 FX، Opteron، Sempron ، Phenom

و Phenom 2 دو باس خارجي دارند. يكي از اين باسها براي اتصال بين پردازنده و حافظه استفاده ميشود كه بطور خلاصه باس حافظه ناميده ميشود. باس ديگر رابط بين پردازنده و ديگر اجزاي كامپيوتر بواسطه چيپست مادربورد است كه HyperTransport ناميده ميشود.

باس HyperTransport توسط كنسرسيومي شامل چند كمپاني نظير

AMD، nVIDIA وApple معرفي شد. بطوركلي اين باس براي كاربردهاي مختلفي ميتواند مورد استفاده قرار گيرد و منحصراً مختص به پردازندههاي شركت AMD نيست. تا كنون اين باس در سه نسخه مختلف عرضه شده كه ميتوان آنها را در فركانس و عرض باسهاي مختلفي پيكرهبندي كرد. در ادامه مقاله به بررسي هر يك از اين نسخهها خواهيم پرداخت.

شكل 1 نحوه ارتباط پردازنده با ديگر اجزا سيستم را در پردازندههاي مبتني بر معماري AMD64 نمايش ميدهد.

در اين شكل "Bridge" در حقيقت چيپست مادربورد است و بستگي به اين چيپست، مادربورد ميتواند يك و يا دو چيپست داشته باشد. در محصولات دو چيپستي همه وسايل جانبي شامل هاردديسكها، كارتهاي توسعه، USB، Firewire و ... به چيپست دوم متصل ميشوند (چيپست دوم پل جنوبي ناميده ميشود . در حاليكه در محصولات تك چيپستي همه چيزها به تك چيپست متصل ميشود.

ردازندههاي سرور شركت AMD نظير Opteron ( بستگي به مدلشان) ميتوانند 1، 2 و يا 3 باس HyperTransport داشته باشند. اين باسها براي ارتباط چندين پردازنده با يكديگر استفاده ميشوند و اجازه ميدهند تا آنها با يكديگر صحبت كنند. بطور مثال سرورهاي كه مادربوردشان از بيش از يك پردازنده پشتيباني ميكند داراي 2 يا 3 باس HyperTransport هستند. اما از آنجاييكه سيستمهاي خانگي و كامپيوترهاي همراه تنها از يك پردازنده استفاده ميكنند بنابراين داراي تنها يك باس HyperTransport هستند.

HyperTransport علاوه بر جدا كردن مسيرهاي داده مربوط به حافظه و I/O شامل چندين برتري ديگر نيز ميشود.

اين باس براي عمليات فرستادن دادهها به پردازنده و دريافت دادهها از پردازنده مسيرهاي مجزايي را فراهم ميكند و بنابراين به پردازنده اجازه ميدهد تا دادههاي مربوط به I/O را بطور همزمان ارسال و دريافت كند (شكل 2). HT يك گذرگاه سريال است و براي انتقال اطلاعات از روش سيگنالينگ تفاضلي (Differential Signaling ) استفاده ميكند. قبل از آنكه بررسي نسخههاي مختلف HT بپردازيم اجازه دهيد در مورد سيگنالينگ تفاضلي صحبت كنيم.

سيگنالينگ تفاضلي

همانطور که اشاره شد افزايش فركانس موجب ايجاد نويز در گذرگاهها و مسيرهاي انتقال داده ميشود. گذرگاههايي كه از روش سيگنالينگ تفاضلي استفاده ميكنند براي حدف نويز ناشي از ميدانهاي مغناطيسي از روشي به نام Cancellation (حذف) استفاده ميكنند. همانطور كه ميدانيد زمانيكه در يك سيم جريان الكتريكي جاري ميشود در اطراف آن ميدانهاي مغناطيسي ايجاد ميشود. اگر اين ميدانهاي مغناطيسي به اندازه كافي قوي باشند روي سيمهاي مجاور خود اختلال ايجاد ميكنند و به دادههاي كه از درون آنها انتقال پيدا ميكند، صدمه ميزنند. اين مشكل مكالمه متداخل يا CrossTalk ناميده ميشود.

در روش Cancellation براي حذف اين ميدانهاي مغناطيسي هر سيگنال دو مرتبه انتقال داده ميشود. در اين روش يك سيگنال مشابه با سيگنال اصلي اما با ولتاژ منفي براي گيرنده ارسال ميشود (شكل 3). بنابراين زمانيكه گيرنده اين دو سيگنال يكسان اما با دو ولتاژ قرينه را دريافت ميكند آنها را با يكديگر مقايسه ميكند. تفاوت بين اين دو سيگنال، نويز است و بنابراين گيرنده به سادگي ميتواند ميزان نويز را تشخيص دهد و آن را حذف كند. در شكل 3، +TD سيگنال اصلي انتقال داده و –TD همان سيگنال اما با ولتاژ منفي است.

نسخههاي مختلف HT

از زمان ارائه اولين نسخه HT، اين روش دستخوش تغييراتي شده است و تا کنون سه نسخه از آن عرضه شده که در ادامه به هر يک از آنها بطور مختصر خواهيم پرداخت.

نسخه HyperTransport 1.x

كليه پردازندههاي مبتني بر سوكت 754 و پردازندههاي Sempron مبتني بر سوكت AM2 از HyperTransport نسخه 1 (HT1) استفاده ميكنند. پردازندههاي Athlon64 مبتني بر سوكت AM2 از نسخه 2 (HT2) و پردازندههاي Phenom (سوكت AM2+) نيز از نسخه 3 (HT3) پشتيباني ميكنند. AMD در گذرگاه كليه پردازندههايش از مسيرهاي 16 بيتي استفاده كرده، اگرچه باس HT اجازه استفاده از مسيرهاي 32 بيتي را نيز فراهم ميكند.

نسخههاي مختلف HT

از زمان ارائه اولين نسخه HT، اين روش دستخوش تغييراتي شده است و تا کنون سه نسخه از آن عرضه شده که در ادامه به هر يک از آنها بطور مختصر خواهيم پرداخت.

نسخه HyperTransport 1.x

كليه پردازندههاي مبتني بر سوكت 754 و پردازندههاي Sempron مبتني بر سوكت AM2 از HyperTransport نسخه 1 (HT1) استفاده ميكنند. پردازندههاي Athlon64 مبتني بر سوكت AM2 از نسخه 2 (HT2) و پردازندههاي Phenom (سوكت AM2+) نيز از نسخه 3 (HT3) پشتيباني ميكنند. AMD در گذرگاه كليه پردازندههايش از مسيرهاي 16 بيتي استفاده كرده، اگرچه باس HT اجازه استفاده از مسيرهاي 32 بيتي را نيز فراهم ميكند. در جدول 3 فركانس و حداكثر نرخ انتقال اطلاعات HyperTransport 1.x (در صورتيكه از مسيرهاي 16 بيتي استفاده شود) مشخص شده است.

شركت AMD از سال 2003 ميلادي و دقيقاً زمانيكه براي اولين بار پردازندههاي آتلون 64 را معرفي كرد، كنترلر حافظه را درون پردازندههايش قرار داد. همه پردازندههاي رايج شركت AMD داراي كنترلر حافظه مجتمع هستند و همانطور كه گفته شد براي ارتباط با وسايل ديگر از باس HyperTransport استفاده ميكنند. به هرحال QPI و HT هدف يكساني دارند و عملكرد آنها خيلي مشابه با يكديگر است، اگرچه آنها با يكديگر سازگار نيستند.

از نقطه نظر فني QPI و HT باس به حساب نميآيند زيرا آنها يك اتصال نقطه به نقطه (Point-to-Point) هستند. بطور كلي باس مجموعهي از سيمها است كه اجازه ميدهد چندين قطعه همزمان به آن متصل شود در حاليكه يك اتصال نقطه به نقطه مسيري است كه تنها دو وسيله به آن متصل ميشود و با يكديگر ارتباط برقرار ميكنند. بهرحال اگرچه از نظر فني اشتباه است كه اين اتصالات را باس بناميم اما ما براي درك بهتر مطلب در اين مقاله اين اتصالات را باس ناميدهايم.

اكنون اجازه دهيد تا نحوه عملكرد QPI را شرح دهيم.

همانطور كه در شكل 6 مشخص است QPI مشابه با HT داراي دو مسير مجزا براي ارتباط بين چيپست و پردازنده است. اين موضوع موجب ميشود تا پردازنده همزمان قادر به ارسال و دريافت اطلاعات باشد. در معماري سنتي اينتل يعني FSB تنها يك باس خارجي وجود دارد و از آنجايي كه اين باس براي هر دو عمليات ارسال و دريافت اطلاعات مورد استفاده قرار ميگيرد بنابراين عمليات ارسال و دريافت اطلاعات بطور همزمان نميتوانند انجام شوند.

قبل از آنكه به بررسي نحوه عملكرد QPI بپردازيم، اجازه دهيد توضيح مختصري در مورد نسل بعدي چيپستهاي اينتل كه از QPI پشتيباني ميكنند، ارايه كنيم.

از آنجايي كه كنترل كننده حافظه درون پردازندهمجتمع شده است چيپست پل شمالي ( MCH يا همان Memory Controller Hub ) فضاي خالي زيادي بدست آورده است. بنابراين شركت اينتل توانسته دو چيپست پل شمالي و جنوبي را در يكديگر ادغام كند. از آنجاييكه كنترلر حافظه از چيپست پل شمالي حذف شده اينتل مجبور به تغيير نام تك چيپست خود شده است. اينتل اين چيپست را I/O Hub نامگذاري كرده كه به اختصار IOH ناميده ميشود.

چگونه كار ميكند؟

هر يك از مسيرها 20 بيت در هر سيكل انتقال ميدهد. از اين 20 بيت 16 بيت براي انتقال دادهها استفاده ميشود و 4 بيت باقيمانده براي كد اصلاح است كه

(CRC (Cyclical Redundancy Check ناميده ميشود و اجازه ميدهد تا دريافت كننده اطلاعات دريافت شده را بررسي كند و از وضعيت سلامت و بيعيب بودن آن اطمينان پيدا كند.

اولين نسخه QPI با فركانس 3.2 گيگاهرتز عمل ميكند و در هر سيكل دو مرتبه عمليات انتقال اطلاعات را انجام ميدهد. به عبارت ديگر QPI براي انتقال اطلاعات از تكنولوژي DDR استفاده ميكند و اطلاعات را در لبههاي بالا رونده و پايين رونده هر سيكل انتقال ميدهد. با توجه به اين موضوع ميتوان گفت فركانس

QPI 6.4 گيگاهرتز است. اما اينتل براي درك بهتر مفاهيم از عبارت

(GT/s (Gigabyte Transfer per Second استفاده ميكند و در اكثر بخشهاي وب سايت اين شركت درج شده كه QPI گذرگاهي با نرخ انتقال 6.4 GT/s است. از آنجايي كه در هر سيكل 16 بيت از اطلاعات انتقال پيدا ميكند، حداكثر نرخ انتقال اطلاعات تئوري در هر مسير 12.8 گيگابايت در ثانيه است

(12.8 گيگابايت در ثانيه = 8 (جهت تبديل بيت به بايت) / 6.4 گيگاهرتز × 16 بيت).

اگر در برخي از نشريات و وب سايتها مشاهده كرديد كه نرخ انتقال اطلاعات QPI برابر با 25.6 گيگابايت بر ثانيه درج شده تعجب نكنيد زيرا از آنجاييكه QPI براي ارسال و دريافت اطلاعات از دو مسير مجزا استفاده ميكند بنابراين برخي ميزان نرخ انتقال اطلاعات را براي اين باس در عدد 2 ضرب ميكنند.

در مقايسه با FSB ، روش QPI در هر سيكل اطلاعات كمتري را انتقال ميدهد اما در فركانس بالاتر عمل ميكند. سريعترين فركانس FSB در پردازندههاي اينتل اكنون 1600 مگاهرتز است كه تنها مدل Core 2 Extreme QX9770 داراي چنين فركانس FSB است. اين FSB در حقيقت داراي فركانس 400 مگاهرتز است ولي با توجه به اينكه در هر سيكل 4 بار عمليات انتقال اطلاعات انجام ميگيرد به آن يك گذرگاه 1600 مگاهرتزي گفته ميشود (البته به اين نكته توجه داشته باشيد كه اكثر پردازندهاي رايج اينتل اينروزها داراي فركانس FSB 1066 و 1333 مگاهرتز هستند). حداكثر نرخ انتقال اطلاعات براي FSB 1600 مگاهرتزي معادل 12.8 گيگابايت در ثانيه است يعني دقيقاً معادل QPI.

پس تفاوت QPI با FSB در چيست؟

QPI گذرگاهي با فركانس 3200 مگاهرتز (8 برابر سريعتر از FSB 1600 مگاهرتزي) است كه در هر سيكل 2 مرتبه عمليات انتقال اطلاعات را انجام ميدهد. اگر به فرمول مربوط به محاسبه حداكثر نرخ انتقال اطلاعات در چند خط بالاتر بالا دقت كنيد متوجه ميشويد كه فركانس گذرگاه معادل 6400 مگاهرتز (6.4 گيگاهرتز) درج شده است. از طرف ديگر همانطور كه گفتيم QPI قادر است اطلاعات مربوط به خواندن و نوشتن را در دو مسير مجزا انتقال دهد كه هر مسير داراي پهناي باندي برابر با 12.8 گيگابايت در ثانيه است در حاليكه گذرگاه FSB 1600 مگاهرتزي كنوني اينتل همين ميزان پهناي باند را براي هر دو عمليات خواندن و نوشتن فراهم ميكند. علاوه بر اين حجم اطلاعاتي كه بايد در FSB انتقال پيدا كند بيشتر از QPI است زيرا در FSB بايد دادههاي مربوط به I/O و حافظه انتقال پيدا ميكند اما در QPI با توجه به اينكه كنترل كننده حافظه در پردازنده مجتمع شده تنها اطلاعات مربوط به I/O انتقال پيدا ميكند. بنابراين با توجه به اين موضوع QPI كمتر مشغول خواهد شد و پهناي باند قابل دسترس بيشتري خواهد داشت.

QPI همچنين از HT نيز سريعتر خواهد بود. حداكثر نرخ انتقال اطلاعات در تكنولوژي HT برابر 10.4 گيگابايت بر ثانيه است (2.4 گيگابايت كمتر از QPI). بنابراين باس خارجي پردازندههاي سري Core i7 شركت اينتل 23 درصد سريعتر از پردازندههاي سري Phenom شركت AMD است. اگرچه ديگر پردازندههاي شركت AMD نظير Athlon64 و Athlon64 X2 از يك نرخ انتقال پايينتر استفاده ميكنند. آنها از باس خارجي با حداكثر نرخ انتقال اطلاعات 4 گيگابايت در ثانيه استفاده مي كنند كه

QPI 220 درصد سريعتر از آنهاست.

اكنون اجازه دهيد در مورد نحوه انتقال اطلاعات در QPI صحبت كنيم.

روش انتقال اطلاعات در QPI همانند HT بصورت سيگنالينگ تفاضلي است. بنابراين براي انتقال هر بيت داده نياز به يك زوج سيم است، به شكل 3 توجه كنيد. QPI در كل از 84 سيم استفاده ميكند (84 سيم براي هر دو مسير) كه تقريباً نصف تعداد سيمهاي است كه در FSB پردازندههاي رايج اينتل استفاده ميشود (150 سيم). بنابراين سومين مزيت QPI نسبت به FSB استفاده از تعداد سيمهاي كمتر است. اين موضوع موجب ميشود تا هزينههاي ساخت براي توليدكنندگان مادربوردها كاهش پيدا كند و از طرف ديگر نيز طراحي مادربوردها سادهتر ميشود.

QPI از يك معماري لايهبندي استفاده ميكند (شبيه به معماري شبكههاي كامپيوتري) كه شامل 4 لايه فيزيكي (Physical)، رابط (Link)، مسيريابي (Routing) و پروتكل (Protocol) است.

نقل از نشريه رايانه خبر و همكاري بي دريغ اين نشريه